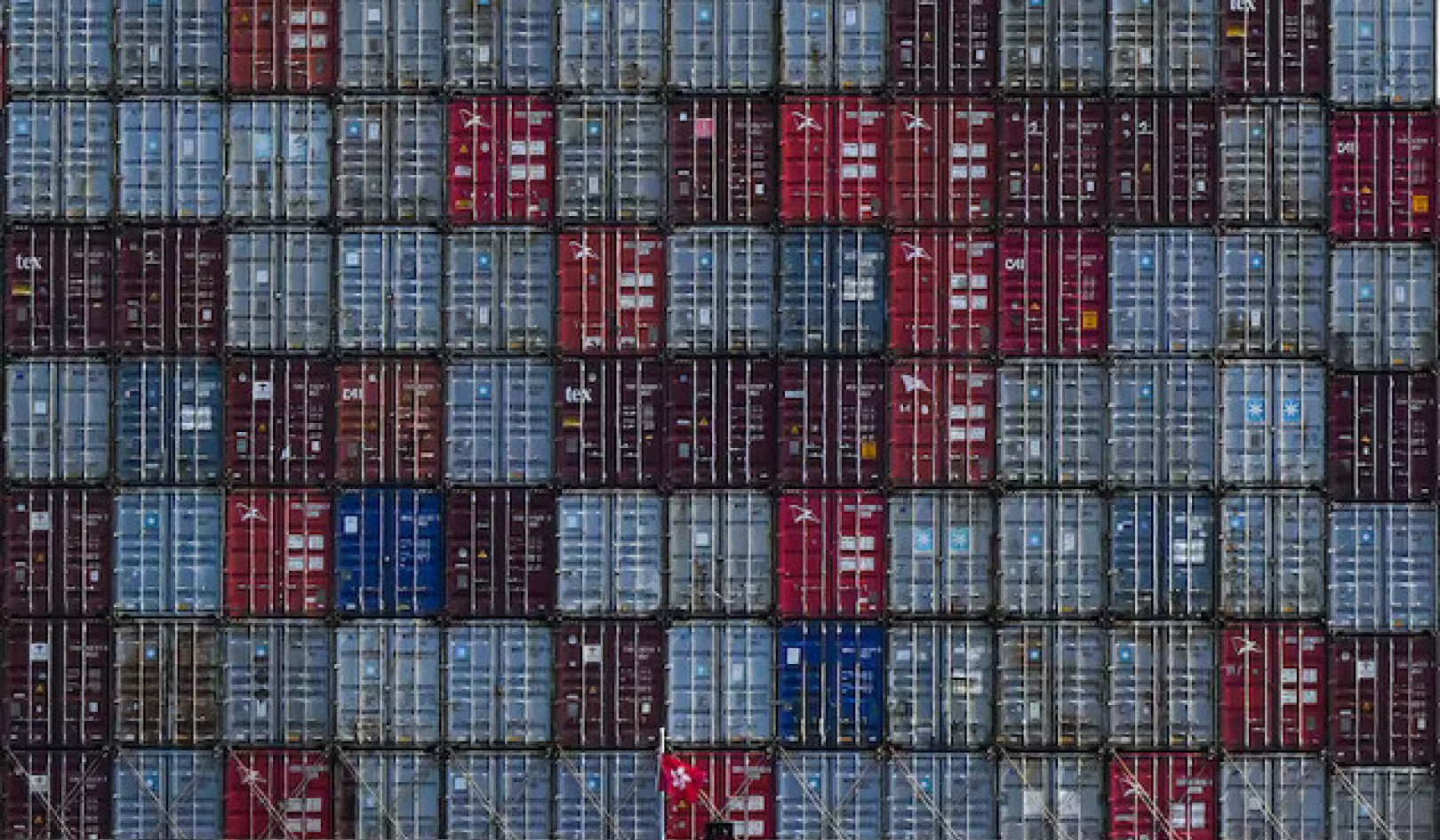

链接是一种将数据传递到您的设备的机制。 Unsplash / Marvin Tolentino

每天,通常每天多次,您被邀请点击品牌,政治家,朋友和陌生人发送给您的链接。 您可以在设备上下载应用程序。 也许您使用QR码。

大多数这些活动都是安全的,因为它们来自可信任的来源。 但有时,犯罪分子冒充可信赖的来源,让您点击包含恶意软件的链接(或下载应用程序)。

从本质上讲,链接只是一种将数据传递到您设备的机制。 代码可以内置到一个网站中,该网站会将您重定向到另一个网站,并将恶意软件下载到您的设备,并在途中到达您的实际目的地。

当您点击未经验证的链接或下载可疑应用时,您会增加接触恶意软件的风险。 如果你这样做会发生什么 - 以及如何最大限度地降低风险。

什么是恶意软件?

恶意软件是 定义为 恶意代码:

将对信息系统的机密性,完整性或可用性产生不利影响。

过去,恶意软件描述了采用病毒,蠕虫或特洛伊木马形式的恶意代码。

病毒嵌入真正的程序中,并依赖这些程序进行传播。 蠕虫通常是独立的程序,可以使用网络,USB或电子邮件程序自行安装以感染其他计算机。

在荷马奥德赛的特洛伊战争期间,特洛伊木马的名字从礼物中传给了希腊人。 就像木马一样,特洛伊木马看起来像普通文件,直到一些预定的动作导致代码执行。

今天的一代攻击工具要多得多 复杂的,往往是这些技术的混合.

这些所谓的“混合攻击”在很大程度上依赖于社交工程 - 操纵某人执行他们通常不会做的事情的能力 - 并且通常根据他们最终将对您的系统做什么进行分类。

恶意软件有什么作用?

今天的恶意软件包含易于使用的,定制的工具包,分布在黑暗的网络上,或由善意的安全研究人员试图解决问题。

只需单击一下按钮,攻击者就可以使用这些工具包发送网络钓鱼电子邮件和垃圾短信,以便部署各种类型的恶意软件。 这里是其中的一些。

-

远程管理工具(RAT)可用于访问计算机的摄像头,麦克风和安装其他类型的恶意软件

-

键盘记录器可用于监控密码,信用卡详细信息和电子邮件地址

-

勒索软件用于加密私人文件,然后要求付款以换取密码

-

僵尸网络用于分布式拒绝服务(DDoS)攻击和其他非法活动。 DDoS攻击可能会使网站充斥着如此多的虚拟流量而非关闭,就像一个商店里面充斥着你无法移动的那么多客户。

-

crytptominers将使用您的计算机硬件来挖掘加密货币,这会降低您的计算机速度

-

劫持或污损攻击用于破坏网站或使您难堪 向您的社交媒体发布色情内容

2017对犹他州旅游业办公室进行污损攻击的一个例子。 Wordfence

恶意软件如何最终在您的设备上?

根据 保险索赔数据 在英国的企业中,超过66%的网络事件是由员工错误引起的。 虽然这些数据仅对社会工程的这些攻击的3%属性,但我们的经验表明,大多数攻击都是以这种方式开始的。

例如,员工没有遵循专门的IT和信息安全政策,没有被告知他们的数字足迹已经在网上暴露了多少,或者只是被利用了。 仅仅在社交媒体上发布您正在吃的晚餐可以让您受到训练有素的社会工程师的攻击。

如果用户打开QR码指向的链接而没有首先验证其前进的位置,则QR码同样具有风险,如下所示 这个2012研究.

甚至 在Web浏览器中打开图像 并在其上运行鼠标可能会导致安装恶意软件。 考虑到您在热门网站上看到的广告材料,这是一个非常有用的交付工具。

假冒的应用程序也被发现了 Apple 和 Google Play 商店。 其中许多企图通过模仿众所周知的银行应用程序来窃取登录凭据。

有时,想要跟踪您的人会在您的设备上放置恶意软件。 在2010,下梅里恩学区因违反学生隐私而被起诉两起诉讼 使用借用的学校笔记本电脑的网络摄像头秘密录制.

你能做些什么来避免它?

在下梅里恩学区的情况下,学生和教师怀疑他们受到监控,因为他们“看到他们的笔记本电脑上的网络摄像头旁边的绿灯暂时开启”。

虽然这是一个很好的指标,但许多黑客工具将确保关闭网络摄像头灯以避免引起怀疑。 屏幕提示可以给你一种虚假的安全感,特别是如果你没有意识到麦克风是 总是被访问 用于口头提示或其他形式的跟踪。

Facebook首席执行官马克扎克伯格报道了他的电脑网络摄像头。 看到信息安全专业人员也这样做是很常见的。 iphonedigital / Flickr的

对网络空间风险的基本认识将大大有助于减轻这些风险。 这称为网络卫生。

使用好的,最新的病毒和恶意软件扫描软件至关重要。 但是,最重要的提示是更新您的设备以确保它具有最新的安全更新。

将鼠标悬停在电子邮件中的链接上,查看您的实际位置。 避免缩短链接,例如bit.ly和QR代码,除非您可以使用URL扩展器检查链接的位置。

如果你已点击该怎么办?

如果您怀疑系统中存在恶意软件,则可以采取简单的步骤。

打开网络摄像头应用程序。 如果您无法访问该设备,因为它已在使用中,这表明您可能已被感染。 高于正常的电池使用率或比平时更热的机器也是一些不太正确的指标。

确保安装了良好的防病毒和防恶意软件。 爱沙尼亚的初创企业,如 恶意软件字节 和 Seguru,可以安装在手机和桌面上,提供实时保护。 如果您正在运行网站,请确保安装了良好的安全性。 Wordfence 适用于WordPress博客。

更重要的是,请确保您知道有多少关于您的数据已经暴露。 Google自己 - 包括针对您的个人资料图片的Google图片搜索 - 以查看在线内容。

检查网站上的所有电子邮件地址 haveibeenpwned.com 查看您的密码是否已暴露。 然后确保您再也不在其他服务上使用任何密码。 基本上,将它们视为妥协。

网络安全具有技术方面,但请记住:任何不影响个人或组织的攻击只是一个技术障碍。 网络攻击是一个人类问题。

您对自己的数字存在了解得越多,您就会做好准备。 我们所有的个人努力都能更好地保护我们的组织,学校,家人和朋友。![]()

作者简介

理查德马修斯,讲师企业家,商业化和创新中心| 图像取证和网络博士候选人 委员, 阿德莱德大学 和 TalTech 计算机应急响应团队负责人 Kieren Niolas Lovell, 塔林科技大学呆呆