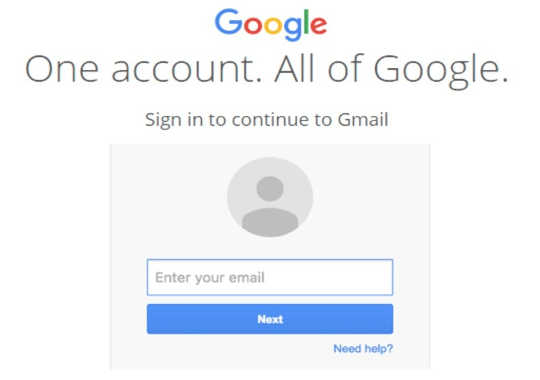

一个非常准确的伪造的Google登录页面。 艾玛·威廉姆斯, CC BY-ND

一个非常准确的伪造的Google登录页面。 艾玛·威廉姆斯, CC BY-ND

公司每天都受到网络钓鱼诈骗。 在最近对全球超过500网络安全专业人士的调查中,76% 报道 他们的组织成为2016的网络钓鱼攻击的受害者。 ![]()

这些诈骗形式的电子邮件试图说服员工下载恶意附件,点击恶意链接,或提供个人信息或其他敏感数据。 有针对性的“长矛”网络钓鱼电子邮件运动被指责煽动最近的网络攻击,导致一个 乌克兰大停电.

更令人担忧的是,网络钓鱼攻击现在是将勒索软件传播到组织网络上最流行的方式。 这是一种典型的加密文件或锁定计算机屏幕的软件,直到支付赎金为止。 要求的金额是 一般相当小,这意味着很多组织只会支付赎金,当然不会保证他们的系统将被解锁。 面对这些网络钓鱼攻击,员工们已经成为了网吧 网络安全第一线。 因此,减少网络钓鱼邮件的漏洞,已成为企业面临的重大挑战。

纪律问题

当组织努力遏制这种威胁时,一个正在获得牵引力的想法是潜在的使用 纪律程序 针对点击钓鱼邮件的员工。 从完成进一步的培训到正式的纪律处分,尤其是所谓的“重复答题器”(不止一次对钓鱼邮件做出回复的人)。 他们代表一个 特别的弱点 在网络安全。

这不是必要的,也不是一个好主意。 首先,我们仍然不明白是什么导致人们首先回复钓鱼邮件。 研究只是抓住人们为什么回应他们的表面。 电子邮件习惯,工作场所 文化和规范,个人拥有的知识程度,员工是否分心或高度压力等等 对在线风险的不同理解所有这些都可能影响人们是否能够在特定的时间点识别钓鱼邮件。

不幸的是,这意味着还有更多的问题而不是答案。 一些工作角色是否因为他们所从事的任务类型而更加脆弱? 在培训员工关于网络钓鱼攻击风险方面,培训是否有效? 在必要时,员工是否能够优先考虑其他工作场所的安全性? 在这些未知的领域中,专注于学科方法似乎为时过早,而且可能会使其他可能更为有效的工作面临风险。

针对性的网络钓鱼攻击也变得越来越复杂,难以发现,即使对技术用户也是如此。 最近的攻击(上 贝宝 和 谷歌,例如)证明这一点。

现在制作一个欺诈邮件非常容易,看起来非常相似,即使不是完全相同,也是合法的。 假冒的电子邮件地址,包含准确的标识,正确的布局和电子邮件签名,都可能很难区分一个真正的钓鱼电子邮件。

保持冷静并进行

钓鱼者也非常擅长 创造情景 最大限度地提高人们回应的可能性。 他们通过模仿组织内的权威人物等方式给人们带来恐慌和紧迫感 营造一种危机感。 或者他们专注于潜在的负面影响 没有回应。 当我们承认网络钓鱼者所表现出来的日益复杂化时,就更难以证明惩罚员工成为他们的诡计。

模拟网络钓鱼攻击通常被用来提高员工的意识。 虽然有提高点击率的建议 遵循这样的程序缺乏对员工潜在影响范围的全面评估。 和 一些研究 指出了员工仅仅放弃试图对付威胁的潜力,因为这看起来像是一场失败的战斗。

责备和受害的文化也可能使员工不愿承认自己的错误。 这些结果中的任何一个都可能损害组织安保人员与其他员工之间的关系。 反过来,这将对组织的安全文化产生负面影响。 这意味着回到专制的安全角色 研究表明, 如果我们要让员工充分参与到安全计划中,这是倒退的一步。

减轻组织面临的钓鱼攻击是一个复杂而不断变化的挑战。 最近#AskOutLoud 澳大利亚政府的竞选活动 鼓励人们在收到可疑电子邮件时要求提供第二种意见,这就是如何开始解决这一挑战的一个很好的例子。 它鼓励对话和分享经验。 使用这种方法可以确保员工感受到权力,并鼓励他们举报怀疑,这是维护网络安全的关键因素。

研究是 清除 网络安全取决于公开对话,员工参与组织安全人员与其他员工之间的解决方案和信任。 正如陈词滥调:你只是和最薄弱的环节一样强大。 因此,所有员工都必须得到支持,才能成为组织防御的有效前线。

关于作者

Emma Williams,研究员, 巴斯大学 网络安全教授Debi Ashenden, 朴次茅斯大学

相关书籍

at InnerSelf 市场和亚马逊