有超过 865 种加密工具 全球各地都在使用各种加密技术,它们各自针对同一个问题的不同方面进行着不同的应对。人们希望保护信息安全:保护硬盘免受专制政府的侵害,保护个人位置免受跟踪者的骚扰,保护浏览记录免受过度好奇的企业窥探,保护通话内容免受爱管闲事的邻居侵扰。所有这些技术都依赖于密码学,这是一门精妙的技艺,如果运用得当,即使面对窥探者的种种努力,也能确保通信安全。

然而,糟糕的加密技术会造成巨大的安全漏洞,这种情况已经发生在…… 许多 流行 系统但是,如果没有技术知识和经验,用户往往在为时已晚之前都无法分辨好工具和坏工具的区别。

最流行的加密工具之一—— 日活跃用户两百万 - 是 门这是一个用于匿名浏览互联网的网络。它依赖于大量志愿者,其中一些是匿名的,这可能会引发人们对系统信任度的质疑。如果专业用户和开发者拥有检测可疑行为的工具,他们就能找出问题所在,从而提高系统的可靠性和可信度,造福所有人。

了解 Tor

人们使用 Tor 的原因多种多样:研究疾病、保护自己免受家庭暴力侵害、防止公司对其进行用户画像分析或绕过全国范围的网络审查等等。Tor 的工作原理是将用户的身份与其在线活动分离。例如,使用 Tor 时,Facebook 等网站无法得知用户的实际位置,互联网服务提供商也无法得知用户正在访问哪些网站。

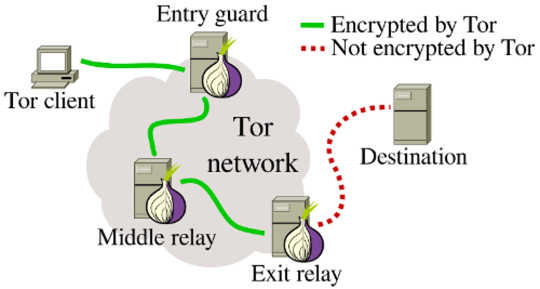

该系统的工作原理是:通过一系列加密连接,经由注册加入网络的计算机,将用户连接到目标网站。中继序列中的第一台计算机,称为“入口守卫”,知道用户的网络地址,因为它负责接收传入的流量。但由于内容经过加密,这台计算机并不知道用户在网上进行的具体活动。

链路中的第二台计算机并不知道用户的位置,它只是将流量转发给所谓的“出口中继”。这台计算机解密用户的互联网活动,并与未加密的互联网交换数据。出口中继知道用户在网上做什么,但无法轻易识别出是谁在进行这些活动。

出口中继从互联网获取信息后,对其进行加密并发送回链中的前一个环节。每个环节都重复此操作,直到原始计算机接收并解密数据,最终显示给用户。

Tor 网络的结构。Tor 客户端随机选择三个中继节点,用于转发客户端与服务器(例如 Facebook)之间的网络流量。虽然 Tor 会在内部加密网络流量(见绿色实线),但需要注意的是,一旦流量离开 Tor 网络,Tor 就无法再对其进行加密(见红色虚线)。 菲利普·温特

Tor 网络的结构。Tor 客户端随机选择三个中继节点,用于转发客户端与服务器(例如 Facebook)之间的网络流量。虽然 Tor 会在内部加密网络流量(见绿色实线),但需要注意的是,一旦流量离开 Tor 网络,Tor 就无法再对其进行加密(见红色虚线)。 菲利普·温特

大多数人通过以下方式使用 Tor 网络: Tor浏览器它是基于流行的 Firefox 浏览器修改而来,增加了保护用户隐私的额外功能。这些功能包括可配置的安全级别和附加组件,例如: HTTPS 无处不在 (尽可能使用安全的网络连接) NoScript的 (为了缓解 JavaScript 的一些弱点等等)。除此之外,Tor 浏览器还实现了 使在线追踪用户更加困难的技术例如,它会禁用 Flash 并仅使用几种字体,从而防止网站出现以下情况: 根据用户已安装的字体识别用户.

信任代码

Tor 软件是由一个名为 Tor 的非营利组织开发和分发的。 Tor 项目人们可以免费使用 Tor;资金来自诸如以下机构的支持者: 个人、公司、非营利组织和政府该组织意识到,大型资助者可能会让公众担忧谁才是真正的掌控者,因此正努力提高其财务独立性:最近,该组织首次 众筹运动 筹集了超过200,000万美元。

此外,Tor 项目一直公开表示致力于保护隐私,包括支持苹果公司拒绝通过在加密软件中植入故意漏洞(通常被称为“后门”)来帮助 FBI 访问加密 iPhone 的决定。Tor 项目宣称:“我们绝不会在我们的软件中加入后门。."

从技术上讲,用户可以通过独立验证来决定是否信任 Tor 系统。源代码是…… 免费提供Tor 项目鼓励人们检查全部约 200,000 万行代码。 最近创建了漏洞赏金计划 应该鼓励开发人员和研究人员发现安全问题,并告知项目程序员。

然而,大多数人不会从源代码构建自己的可执行程序,而是使用开发者提供的程序。我们如何评估这些程序的可靠性呢?Tor 的软件版本都带有官方加密签名,并且可以通过加密认证的连接下载,以确保用户下载的是未经攻击者修改的正版 Tor 软件。

此外,Tor最近还做了“可复现的构建“这有可能”,它允许志愿者验证 Tor 分发的可执行程序是否被篡改。这可以向用户保证,例如,Tor 项目用于构建可执行程序的计算机没有被入侵。

信任网络

虽然软件由 Tor 项目开发,但网络由世界各地的志愿者共同运营。 截至2016年5月,共有7,000台中继计算机。.

有 组织 一些运营商会公开承认自己运营一个或多个Tor中继服务器,但许多中继服务器由不公开身份的个人运营者运行。截至2016年5月,超过三分之一的Tor中继服务器没有提供任何联系运营者的方式。

很难信任一个有这么多未知参与者的网络。就像在设有开放 Wi-Fi 热点的咖啡馆一样,攻击者可以通过无线方式或通过其他方式拦截网络流量。 运行出口中继并窥探 Tor 用户.

查找并清除不良行为者

为了保护 Tor 用户免受这些问题的影响,我和我的团队正在开发两款免费软件工具——名为 退出地图 以及 西比尔猎手 ——这使得 Tor 项目能够识别并屏蔽“恶意”中继。例如,这些恶意中继可能使用过时的 Tor 中继软件、错误地转发网络流量,或者恶意地试图窃取 Tor 用户的密码。

Exitmap 会测试出口中继,也就是连接 Tor 网络和互联网其他部分的大约一千台计算机。它的工作原理是比较所有中继的运行情况。例如,测试人员可以直接访问 Facebook(无需 Tor),并记录该网站用于向用户保证他们确实在与 Facebook 通信的数字签名。然后,运行 Exitmap,测试人员会通过一千台 Tor 出口中继分别联系 Facebook,并再次记录数字签名。对于任何 Tor 中继发送的签名与 Facebook 直接发送的签名不同的签名,Exitmap 都会发出警报。

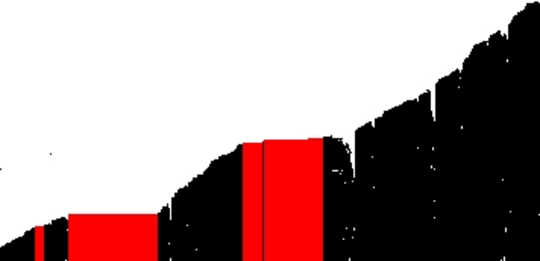

我们的另一个工具 Sybilhunter 可以寻找可能由同一人控制的中继节点集合,例如,某人可能利用这些中继节点发起攻击。Sybilhunter 的功能之一是生成图像,显示 Tor 中继节点何时加入和离开网络。同时加入和离开的中继节点可能由同一人控制。

这张可视化图展示了2014年1月部分Tor中继的运行时间。每一行像素代表一小时,每一列像素代表一个中继。黑色像素表示该中继在线,白色像素表示该中继离线。红色方块突出显示了高度相关的中继,这些中继可能由同一人操作。 菲利普·温特

这张可视化图展示了2014年1月部分Tor中继的运行时间。每一行像素代表一小时,每一列像素代表一个中继。黑色像素表示该中继在线,白色像素表示该中继离线。红色方块突出显示了高度相关的中继,这些中继可能由同一人操作。 菲利普·温特

我们的研究发现了一系列行为不端的Tor中继节点。一些节点试图窃取用户在Facebook等热门网站上的登录信息。同样常见的是,一些中继节点受到国家级审查系统的约束,屏蔽了对某些类型网站(例如色情网站)的访问。虽然中继节点运营商本身并未篡改结果,但这违背了Tor网络的理念,即其使用不应涉及内容过滤。我们还发现一些出口中继节点试图通过干扰比特币虚拟货币交易来窃取Tor用户的资金。

正确看待这些结果至关重要。虽然某些攻击确实令人担忧,但行为不端的中继服务器只占少数,Tor 用户并不经常遇到。即使用户随机选择的出口中继服务器确实存在恶意行为,Tor 浏览器中的其他安全功能,例如前面提到的 HTTPS Everywhere,也能起到保护作用,将危害降至最低。

关于作者

Philipp Winter,普林斯顿大学计算机科学博士后研究员

相关书籍

{amazonWS:searchindex=Books;keywords=tor network;maxresults=3}